„Nicht sicher” – zwei Wörter in der Browserleiste, und Ihr potentieller Kunde ist weg. Zurück-Button, nächster Treffer. Das passiert nicht bei dubiosen Websites, sondern bei ganz normalen Unternehmensseiten, bei denen irgendwas mit dem SSL-Zertifikat nicht stimmt.

Ich sehe das regelmäßig: Ein abgelaufenes Zertifikat, ein vergessener Mixed-Content-Fehler nach der HTTPS-Umstellung, ein Hoster, der die Einrichtung nie sauber abgeschlossen hat. Die Folgen sind immer dieselben – verlorene Besucher, schlechtere Google-Rankings, im schlimmsten Fall ein DSGVO-Verstoß. Und das Ärgerliche: In den meisten Fällen lässt sich das in wenigen Stunden dauerhaft lösen.

Inhalt

- Warum Website-Sicherheit für Unternehmen nicht optional ist

- SSL-Zertifikat: Kosten, Typen und wie die Verschlüsselung funktioniert

- SSL-Zertifikat einrichten und Mixed Content beheben

- DSGVO, rechtliche Pflichten und erweiterte Sicherheitsmaßnahmen

- SSL, Google-Ranking und automatische Zertifikatserneuerung

- Website-Sicherheit für verschiedene Branchen: Besondere Anforderungen

- Fazit: Website-Sicherheit ist kein Projekt, sondern ein Dauerzustand

Warum Website-Sicherheit für Unternehmen nicht optional ist

SSL-Zertifikate sind seit Jahren Standard. Trotzdem stolpere ich immer wieder über Websites, bei denen die Einrichtung nicht sauber läuft. Die Gründe sind fast immer dieselben:

Browser blockieren aktiv. Chrome, Firefox und Safari kennzeichnen jede Website ohne HTTPS als „Nicht sicher”. Chrome blockiert bei Mixed-Content-Fehlern sogar Inhalte – Bilder verschwinden, Formulare funktionieren nicht, Skripte laden nicht. Das passiert auch bei Websites, die SSL haben, aber nicht sauber konfiguriert sind.

Google wertet HTTPS als Ranking-Signal – seit 20141, also nichts Neues. Rund 95 Prozent der Top-10-Ergebnisse nutzen HTTPS2. Wer das nicht hat, fällt gar nicht erst auf.

Die DSGVO setzt es voraus. Artikel 32 fordert „geeignete technische und organisatorische Maßnahmen”3. Sobald Ihre Website ein Kontaktformular, eine Newsletter-Anmeldung oder eine Online-Terminbuchung hat, gehört Verschlüsselung zur Grundausstattung.

Bei einem Projekt für die Kanzlei Siburg war das SSL-Zertifikat zwar vorhanden, aber falsch konfiguriert – die Weiterleitung von HTTP auf HTTPS fehlte. Das bedeutete: Wer die URL direkt eintippte, landete auf der unverschlüsselten Version. Google indexierte beide Varianten, das Ranking litt, und das Kontaktformular übertrug Mandantendaten unverschlüsselt. Nach der korrekten Konfiguration und Bereinigung waren die Warnmeldungen weg, die Doppel-Indexierung behoben und die Seite DSGVO-konform.

SSL-Zertifikat: Kosten, Typen und wie die Verschlüsselung funktioniert

SSL steht für „Secure Sockets Layer” – technisch nutzen wir längst den Nachfolger TLS (Transport Layer Security), aber der Begriff SSL hat sich gehalten.

Kurz: Ein SSL-Zertifikat verschlüsselt die Verbindung zwischen Browser und Webserver. Formulardaten, Login-Informationen, persönliche Angaben – alles, was darüber läuft, kann von Dritten nicht mitgelesen werden.

Was kostet ein SSL-Zertifikat?

Die gute Nachricht: Ein SSL-Zertifikat ist kostenlos verfügbar. Mit Let’s Encrypt bekommen Sie ein vollwertiges Zertifikat, das von allen Browsern anerkannt wird – ohne einen Cent zu bezahlen. Kostenpflichtige Zertifikate brauchen Sie nur in Ausnahmefällen.

| Zertifikatstyp | Kosten pro Jahr | Validierung | Für wen geeignet? |

|---|---|---|---|

| Domain Validated (DV) | Kostenlos (Let’s Encrypt) | Domain-Kontrolle | Die meisten KMU-Websites |

| Organization Validated (OV) | 50–150 Euro | Unternehmensprüfung | Unternehmen mit höherem Vertrauensbedarf |

| Extended Validation (EV) | 150–300 Euro | Aufwändige Prüfung | Kaum Mehrwert – grüne Adressleiste wurde von Browsern abgeschafft |

In der Praxis: Ein kostenloses SSL-Zertifikat über Let’s Encrypt reicht fast immer. Automatisierbar, von allen Browsern anerkannt. Ich setze das bei den meisten Kundenprojekten ein.

HTTP vs. HTTPS: Was bei der Umstellung passiert

Was viele unterschätzen: Die Umstellung auf HTTPS ist nicht nur ein Schalter.

| Aspekt | HTTP | HTTPS |

|---|---|---|

| Datenübertragung | Unverschlüsselt (Klartext) | Verschlüsselt (TLS) |

| Browser-Anzeige | „Nicht sicher” | Schloss-Symbol |

| Google-Ranking | Nachteil | Vorteil |

| Formular-Daten | Abfangbar | Geschützt |

| DSGVO-Konformität | Problematisch | Grundvoraussetzung |

Was sich konkret ändert, wenn Sie auf HTTPS umstellen:

- Ihre URL wechselt von

http://aufhttps://. Alle alten URLs müssen per 301-Weiterleitung auf die neuen zeigen. - Google behandelt

http://ihre-domain.deundhttps://ihre-domain.deals zwei verschiedene Websites. Ohne korrekte Weiterleitung verlieren Sie Ranking-Signale. - Externe Links, die auf Ihre alte HTTP-URL verweisen, müssen weitergeleitet werden – sonst verpufft deren SEO-Wert.

Keiner dieser Punkte ist kompliziert – aber jeder wird regelmäßig vergessen.

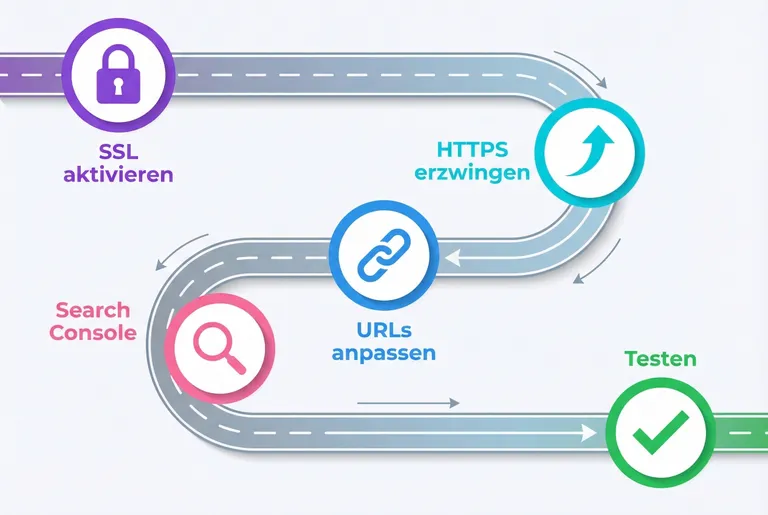

SSL-Zertifikat einrichten und Mixed Content beheben

Hier die Kurzanleitung, die in 90 Prozent der Fälle funktioniert:

Schritt 1: SSL-Zertifikat beim Hoster aktivieren. Die meisten Hosting-Anbieter (All-Inkl, IONOS, Hetzner, netcup) bieten Let’s Encrypt kostenlos an. Im Hosting-Panel unter „SSL” oder „Sicherheit” aktivieren Sie es mit ein bis zwei Klicks. Wer sein Hosting selbst verwaltet, kann Let’s Encrypt per Certbot installieren.

Schritt 2: HTTPS-Weiterleitung erzwingen.

In der .htaccess-Datei (bei Apache) fügen Sie hinzu:

RewriteEngine On

RewriteCond %{HTTPS} off

RewriteRule ^(.*)$ https://%{HTTP_HOST}%{REQUEST_URI} [L,R=301]Bei Nginx sieht das entsprechend anders aus. Entscheidend: Es muss ein 301-Redirect sein – keine 302-Weiterleitung, sonst verlieren Sie SEO-Wert.

Schritt 3: WordPress-URLs anpassen.

Unter Einstellungen → Allgemein ändern Sie die WordPress-Adresse und die Website-Adresse auf https://. Zusätzlich sollten Sie in der Datenbank alle internen http://-URLs durch https:// ersetzen. Tools wie „Better Search Replace” erledigen das sicher.

Schritt 4: Google Search Console aktualisieren. Melden Sie die HTTPS-Version als neue Property an und reichen Sie eine aktualisierte Sitemap ein. So indexiert Google die richtige Version.

Schritt 5: Testen. Öffnen Sie Ihre Website in Chrome, klicken Sie auf das Schloss-Symbol und prüfen Sie das Zertifikat. Tools wie SSL Labs (ssllabs.com) zeigen detailliert, ob alles korrekt konfiguriert ist.

Chrome zeigt „Nicht sicher” – was tun?

Ihre Website hat ein SSL-Zertifikat, aber Chrome zeigt trotzdem „Nicht sicher” oder ein graues Info-Symbol statt des Schlosses? Die häufigsten Ursachen:

- Fehlende HTTPS-Weiterleitung: HTTP-Version ist noch erreichbar (→ Schritt 2 oben).

- Abgelaufenes Zertifikat: Prüfen Sie das Ablaufdatum unter ssllabs.com/ssltest.

- Mixed Content: Ihre HTTPS-Seite lädt einzelne Ressourcen noch über HTTP – das häufigste Problem nach der Umstellung.

Wenn die Weiterleitung steht und das Zertifikat gültig ist, liegt es fast immer an Mixed Content.

Mixed-Content-Fehler erkennen und beheben

Hier wird es tückisch. Sie haben SSL aktiviert, die Weiterleitung steht – aber Chrome zeigt trotzdem eine Warnung oder ein graues Info-Symbol statt des Schlosses.

Der Grund: Mixed Content. Ihre HTTPS-Seite lädt einzelne Ressourcen noch über HTTP. Ein Bild, ein eingebettetes Skript, eine CSS-Datei, ein Font.

Zwei Arten von Mixed Content:

- Mixed Passive Content (Bilder, Videos, Audio): Browser zeigt eine Warnung, lädt den Inhalt aber noch.

- Mixed Active Content (Skripte, CSS, iFrames): Browser blockiert den Inhalt komplett. Hier brechen Funktionen zusammen – Formulare, Slider, ganze Seitenbereiche.

So finden Sie die Übeltäter:

- Öffnen Sie Chrome DevTools (F12 → Konsole). Mixed-Content-Fehler werden gelb oder rot markiert.

- Nutzen Sie Online-Scanner wie „Why No Padlock?” oder „JitBit SSL Check”, die Ihre gesamte Website durchforsten.

- Suchen Sie in Ihrer WordPress-Datenbank nach

http://ihre-domain.de– jeder Treffer ist ein potentielles Problem.

So beheben Sie Mixed Content:

- Ersetzen Sie alle internen

http://-URLs durchhttps://– in Beiträgen, Seiten, Widgets, Theme-Einstellungen. - Prüfen Sie eingebettete Ressourcen von Drittanbietern (Google Fonts, YouTube, externe Skripte). Wenn diese kein HTTPS unterstützen, brauchen Sie eine Alternative.

- Setzen Sie den HTTP-Header

Content-Security-Policy: upgrade-insecure-requests– das weist Browser an, HTTP-Anfragen automatisch auf HTTPS hochzustufen.

Dieses Problem sehe ich regelmäßig: Die HTTPS-Umstellung hat zunächst sauber funktioniert – bis sich herausstellt, dass ältere Produktbilder oder Mediendateien über einen absoluten HTTP-Pfad eingebunden waren. Die Lösung: ein Datenbank-Update, das alle Bildpfade korrigiert. Fünf Minuten Arbeit, aber ohne den Check bleibt das Problem monatelang unbemerkt.

DSGVO, rechtliche Pflichten und erweiterte Sicherheitsmaßnahmen

Die DSGVO nennt SSL/TLS nicht namentlich. Aber Artikel 32 fordert den „Stand der Technik” bei technischen Schutzmaßnahmen – und HTTPS ist seit Jahren genau das.

Was das konkret bedeutet:

- Kontaktformulare übertragen personenbezogene Daten (Name, E-Mail, Telefon, Nachrichteninhalt). Ohne Verschlüsselung verstoßen Sie gegen Artikel 32.

- Newsletter-Anmeldungen erfassen E-Mail-Adressen. Auch hier: Verschlüsselung Pflicht.

- Terminbuchungssysteme, Login-Bereiche, Bewerbungsformulare – alles muss verschlüsselt laufen.

- Selbst ein simpler Kommentarbereich erfasst IP-Adressen und E-Mail-Adressen.

Bußgelder dafür sind keine Theorie – für Verstöße gegen Art. 32 DSGVO werden im Schnitt die höchsten Bußgelder verhängt4. Dazu kommen Abmahnungen durch Wettbewerber oder Verbraucherschutzverbände.

Wenn Sie ohnehin an der SSL-Konfiguration arbeiten, nehmen Sie gleich eine vollständige DSGVO-Prüfung Ihrer Website mit. SSL ist nur ein Baustein – Cookie-Consent, Datenschutzerklärung, Auftragsverarbeitungsverträge und datenschutzkonforme Analyse-Tools gehören genauso dazu.

SSL, Google-Ranking und automatische Zertifikatserneuerung

HTTPS ist seit über zehn Jahren Ranking-Signal bei Google1. Das ist längst eingepreist – ohne HTTPS tauchen Sie in umkämpften Suchergebnissen gar nicht mehr auf.

HTTPS allein bringt Ihnen kein besseres Ranking. Aber sein Fehlen schadet definitiv.

Was SSL für Ihre Suchmaschinenoptimierung konkret bewirkt:

- Ranking-Vorteil: Bei sonst gleichen Signalen rankt die HTTPS-Variante besser.

- Kein „Nicht sicher”-Label: Besucher bleiben länger, die Absprungrate sinkt – ein positives Nutzersignal für Google.

- Referral-Daten bleiben erhalten: Wenn eine HTTPS-Seite auf Ihre HTTP-Seite verlinkt, gehen die Referral-Daten in Google Analytics verloren. Mit HTTPS bleiben sie sichtbar.

Gerade für lokale SEO spielt das eine Rolle. Bei lokalen Suchergebnissen bevorzugt Google vertrauenswürdige Websites – und eine „Nicht sicher”-Warnung ist das Gegenteil davon.

SSL-Zertifikat automatisch erneuern – so vermeiden Sie Ausfälle

Let’s Encrypt-Zertifikate haben eine Gültigkeit von 90 Tagen. Vergessen Sie die Erneuerung, steht Ihre Website von einer Sekunde auf die andere mit einer Sicherheitswarnung da.

Ich habe das schon bei Kunden erlebt, die zu mir kamen, nachdem genau das passiert war: Ein Wochenende lang stand statt der Website eine ganzseitige Warnung. Die verlorenen Anfragen konnte niemand mehr zurückholen.

So verhindern Sie das:

- Automatische Erneuerung aktivieren: Die meisten Hoster und Certbot-Installationen erledigen das automatisch. Prüfen Sie es trotzdem. Bei All-Inkl beispielsweise ist die automatische Erneuerung Standard – aber bei manuellem Setup über Plesk oder cPanel müssen Sie einen Cronjob einrichten.

- Monitoring einrichten: Dienste wie UptimeRobot oder Certbot überwachen den Ablauf kostenlos und warnen Sie rechtzeitig.

- Reminder setzen: Simples Kalenderereignis – 14 Tage vor Ablauf prüfen. Klingt primitiv, funktioniert.

Wer sich nicht selbst darum kümmern will, für den übernehme ich das im Rahmen der WordPress-Wartung. SSL-Monitoring inklusive.

Erweiterte Sicherheitsmaßnahmen über SSL hinaus

SSL verschlüsselt die Verbindung – aber das war’s auch schon. Für echte Website-Sicherheit brauchen Sie mehr:

Security Headers setzen – sie sind der nächste logische Schritt nach der SSL-Einrichtung. Security Headers weisen den Browser an, bestimmte Angriffsvektoren von vornherein zu blockieren. Die wichtigsten:

Strict-Transport-Security(HSTS): Zwingt Browser, immer HTTPS zu nutzen – auch bei zukünftigen Besuchen. Verhindert sogenannte Downgrade-Angriffe.X-Content-Type-Options: nosniff: Verhindert MIME-Type-Sniffing.X-Frame-Options: SAMEORIGIN: Schützt vor Clickjacking.Content-Security-Policy: Kontrolliert, welche Ressourcen geladen werden dürfen.

Bei Apache setzen Sie Security Headers in der .htaccess:

Header always set Strict-Transport-Security "max-age=31536000; includeSubDomains"

Header always set X-Content-Type-Options "nosniff"

Header always set X-Frame-Options "SAMEORIGIN"

Header always set Referrer-Policy "strict-origin-when-cross-origin"Ob Ihre Security Headers korrekt gesetzt sind, prüfen Sie kostenlos unter securityheaders.com. Dort sehen Sie auf einen Blick, welche Header fehlen und was Sie nachbessern müssen.

Regelmäßige Updates: WordPress-Core, Themes und Plugins müssen aktuell sein. Veraltete Software ist das häufigste Einfallstor für Angriffe. Laut Patchstack stammen 96 Prozent aller WordPress-Sicherheitslücken aus Plugins, und über die Hälfte davon betrifft veraltete, nicht aktualisierte Erweiterungen5.

Starke Passwörter und Zwei-Faktor-Authentifizierung: Klingt banal, wird trotzdem ständig ignoriert. Admin-Zugänge mit „passwort123” sind Alltag.

Regelmäßige Backups: Nicht auf dem gleichen Server. Nicht nur einmal im Monat. Täglich, automatisch, extern gespeichert. Im Ernstfall ist ein sauberes Backup der Unterschied zwischen „zwei Stunden Ausfall” und „kompletter Neuaufbau”.

Für eine umfassende Website-Wartung und Update-Strategie habe ich einen separaten Leitfaden geschrieben, der alle diese Punkte detailliert abdeckt.

Website-Sicherheit für verschiedene Branchen: Besondere Anforderungen

Kanzleien: Mandantendaten schützen – Verschlüsselung als Berufspflicht

Bei Kanzleien und Steuerbüros kommt zur DSGVO noch das Berufsrecht dazu. Die BRAO verpflichtet Anwälte zur Verschwiegenheit, das StBerG stellt vergleichbare Anforderungen an Steuerberater. Wenn ein Mandant über Ihr Kontaktformular Falldetails schickt und die Daten unverschlüsselt übertragen werden, ist das nicht nur ein Datenschutzproblem – es ist ein berufsrechtliches.

Typische Risiken auf Kanzlei-Websites:

- Kontaktformulare, über die Mandanten Sachverhalte schildern – oft mit sensiblen persönlichen, finanziellen oder strafrechtlichen Informationen.

- Download-Bereiche für Mandanten-Dokumente, die ohne HTTPS abgefangen werden könnten.

- Terminbuchungssysteme, die Name, Anliegen und Kontaktdaten erfassen.

Aus meiner Erfahrung mit Kanzlei- und Steuerbüro-Websites reicht die Standard-SSL-Konfiguration allein oft nicht aus. Zusätzlich muss sichergestellt werden, dass auch eingebundene Drittanbieter-Tools – Kanzleisoftware, Mandantenportale, Terminbuchungssysteme, DATEV-Schnittstellen – verschlüsselt kommunizieren. Denn eine saubere HTTPS-Konfiguration der Hauptseite bringt wenig, wenn externe Integrationen Mandanten- oder Steuerdaten unverschlüsselt übertragen.

Meine Empfehlung für Kanzleien: Prüfen Sie nicht nur Ihre Hauptseite, sondern auch alle Subdomains, Mandantenportale und eingebundenen externen Dienste. Jede unverschlüsselte Datenübertragung ist ein potentieller Verstoß gegen Ihre Verschwiegenheitspflicht.

Arztpraxen: Patientendaten und SSL – was das Datenschutzrecht fordert

Patientendaten sind nach Artikel 9 DSGVO „besondere Kategorien personenbezogener Daten” – das höchste Schutzniveau. Für Arztpraxen gelten deshalb nochmal strengere Anforderungen als für andere Branchen.

Wo Patientendaten auf der Praxis-Website fließen:

- Online-Terminbuchung (Name, Geburtsdatum, Beschwerdebild).

- Kontaktformulare, über die Patienten Symptome beschreiben oder Befunde nachfragen.

- Rezeptbestellungen oder Überweisungsanfragen.

- Rückrufformulare mit Angabe des Behandlungsanliegens.

Ohne HTTPS sind alle diese Übertragungen unverschlüsselt – und damit ein klarer Verstoß gegen die DSGVO und die ärztliche Schweigepflicht. Die Landesdatenschutzbehörden haben wiederholt darauf hingewiesen, dass unverschlüsselte Übertragung von Gesundheitsdaten nicht toleriert wird.

Über das SSL-Zertifikat hinaus sollten Praxen sicherstellen, dass auch eingebundene Tools (Terminbuchungssysteme, Patientenfragebögen) DSGVO-konform gehostet und verschlüsselt sind. Ein auf der Website eingebundenes Drittanbieter-Tool, das Daten unverschlüsselt an US-Server überträgt, macht Ihre eigene SSL-Konfiguration wertlos.

Immobilienmakler: Vertrauenssignal HTTPS beim Exposé-Download und Kontaktformular

Bei Maklern läuft die Lead-Generierung fast komplett über die Website. Interessenten suchen Objekte, laden Exposés herunter, hinterlassen ihre Kontaktdaten. Wenn dabei eine „Nicht sicher”-Warnung erscheint, ist der Lead weg – noch bevor Sie davon erfahren.

Wo SSL für Makler besonders relevant ist:

- Exposé-Download: Interessenten geben Name, E-Mail und Telefonnummer ein, um ein PDF-Exposé zu erhalten. Ohne HTTPS sehen sie vorher die „Nicht sicher”-Warnung – und überlegen es sich anders.

- Kontaktformulare für Besichtigungsanfragen: Hier fließen personenbezogene Daten, oft auch Angaben zur Finanzierungssituation oder zum gewünschten Kaufpreis.

- Immobilienbewertungsrechner: Eigentümer geben Adresse, Wohnfläche und persönliche Daten ein – ein erheblicher Vertrauensvorschuss, den eine Sicherheitswarnung sofort zunichte macht.

Gerade bei Exposé-Anfragen und Kontaktformularen – dem Kern des Geschäfts – muss die SSL-Konfiguration sauber stehen. Jede Sicherheitswarnung ist ein verlorener Interessent.

Handwerksbetriebe: Einfache SSL-Lösung für Anfrageformulare ohne IT-Abteilung

Handwerksbetriebe haben typischerweise keine IT-Abteilung und keinen Webmaster. Die Website wurde irgendwann erstellt – vielleicht von einem Bekannten, vielleicht über einen Baukasten – und seitdem kaum angefasst. Genau hier entstehen die Probleme.

Was ich in der Praxis häufig sehe:

- SSL wurde beim Hoster aktiviert, aber die HTTP-zu-HTTPS-Weiterleitung fehlt.

- Das Zertifikat ist abgelaufen, weil sich niemand um die Erneuerung kümmert.

- Die Website wurde auf HTTPS umgestellt, aber das Kontaktformular-Plugin lädt noch Ressourcen über HTTP – und funktioniert plötzlich nicht mehr.

Für Handwerksbetriebe ist die Website primär ein Werkzeug zur Erreichbarkeit: Telefonnummer, Anfahrt, Leistungsübersicht und ein Anfrageformular. Wenn dieses Formular durch Mixed-Content-Fehler nicht funktioniert oder eine Sicherheitswarnung Kunden abschreckt, gehen konkrete Aufträge verloren.

In meinen Handwerker-Projekten setze ich die SSL-Konfiguration so auf, dass sie wartungsarm und automatisch funktioniert: Let’s Encrypt mit automatischer Erneuerung, saubere Weiterleitungen und ein regelmäßiger Check im Rahmen der Wartung. So muss sich der Handwerker um nichts kümmern – und die Website funktioniert zuverlässig, auch ohne IT-Kenntnisse.

Mein Tipp für Handwerksbetriebe: Lassen Sie die SSL-Einrichtung einmal sauber erledigen und kombinieren Sie das mit einem Wartungsvertrag. Das kostet wenig, spart aber enorm viel Ärger.

Fazit: Website-Sicherheit ist kein Projekt, sondern ein Dauerzustand

SSL einrichten, HTTPS erzwingen, Mixed Content bereinigen – technisch ist das für die meisten Websites innerhalb eines Tages erledigt. Aber Website-Sicherheit ist nichts, was Sie einmal abhaken und dann vergessen. Zertifikate müssen erneuert, Updates eingespielt, Security Headers aktuell gehalten werden. Und wenn die Sicherheit steht, lohnt sich der nächste Schritt: die Ladezeit Ihrer Website optimieren – denn HTTPS hat direkten Einfluss auf die Performance.

Die drei wichtigsten nächsten Schritte für Sie:

- Jetzt prüfen: Öffnen Sie Ihre Website in Chrome. Sehen Sie ein Schloss-Symbol oder „Nicht sicher”? Testen Sie zusätzlich unter ssllabs.com/ssltest.

- Mixed Content aufspüren: Chrome DevTools öffnen (F12 → Console), Seite laden, nach gelben und roten Warnungen suchen.

- Automatische Erneuerung sicherstellen: Prüfen Sie bei Ihrem Hoster, ob Let’s Encrypt automatisch verlängert wird.

Wenn Sie nach einer Umstellung Probleme mit Warnungen, Ranking-Verlusten oder kaputten Formularen haben – oder einfach nicht sicher sind, ob alles sauber läuft – schaue ich mir das gerne an. Melden Sie sich für ein kurzes Erstgespräch, und wir klären, was bei Ihnen konkret zu tun ist.